Вчера читал презентацию на PHDays про развитие регулирования ИБ в России. Выкладываю презентацию. Получилось мрачновато и страшновато, но как есть ;-) Без прикрас.

31.5.12

30.5.12

29.5.12

У меня завтра "эти" дни!

Завтра начинается Positive Hack Days. В Москве... а также в Перми, Владивостока, Киева, Питера, Калининграда, Екатеринбурга, Краснодара, Магнитогорска, Омска, Самары, Саратова, Таганрога или Хабаровска (есть еще индийский Коллам и Тунис, но вы врядли будете в эти дни там)!

На моей памяти PHD - это первое и единственное мероприятие в России (правда, за пределами России, я о таком тоже не слышал), которое проходит не в одном, отдельно взятом помещении, пусть и таком большом как Digital October. Речь идет о разветвленной сети площадок, на которых специалисты по безопасности из разных городов России смогут не только послушать ведущих российских и международных специалистов по безопасности (программа насыщенная), но и пообщаться друг с другом и обменяться мнениями об услышанном. И речь идет не о банальной Web-трансляции, а о полноценном участии. Вы сможете

Среди докладов Шнайера, Гостева, Solar Designer, Гордейчика, Матросова, Емельянникова, Склярова, Полякова и других специалистов затесался и мой доклад на достаточно очевидную для тема тему: "Как выборы Президента России влияют на рынок информационной безопасности или куда движется регулирование?". Поговорим о последних изменениях в области регулирования и о сложностях, с которыми сталкиваются или столкнутся специалисты по ИБ российских компаний.

ЗЫ. Не знаю, буду ли твиттить с этого мероприятия. В прошлом году Wi-Fi на мероприятии был ну совсем не безопасносным ;-) В этом году организаторы обмолвились, что и с 3G они что-то хотят замутить. Подвергать свой смартфон и планшетник такому испытанию я, наверное, не готов. Но посмотрим. Если что, то тэг#PHDays

На моей памяти PHD - это первое и единственное мероприятие в России (правда, за пределами России, я о таком тоже не слышал), которое проходит не в одном, отдельно взятом помещении, пусть и таком большом как Digital October. Речь идет о разветвленной сети площадок, на которых специалисты по безопасности из разных городов России смогут не только послушать ведущих российских и международных специалистов по безопасности (программа насыщенная), но и пообщаться друг с другом и обменяться мнениями об услышанном. И речь идет не о банальной Web-трансляции, а о полноценном участии. Вы сможете

- наблюдать по сети за событиями форума, которые будут транслироваться в формате HD на английском и русском языках;

- принимать участие в дискуссиях и задавать вопросы докладчикам в режиме онлайн;

- проявить свои хакерские способности в соревновании по взлому и защите информации (победители получат призы).

Среди докладов Шнайера, Гостева, Solar Designer, Гордейчика, Матросова, Емельянникова, Склярова, Полякова и других специалистов затесался и мой доклад на достаточно очевидную для тема тему: "Как выборы Президента России влияют на рынок информационной безопасности или куда движется регулирование?". Поговорим о последних изменениях в области регулирования и о сложностях, с которыми сталкиваются или столкнутся специалисты по ИБ российских компаний.

ЗЫ. Не знаю, буду ли твиттить с этого мероприятия. В прошлом году Wi-Fi на мероприятии был ну совсем не безопасносным ;-) В этом году организаторы обмолвились, что и с 3G они что-то хотят замутить. Подвергать свой смартфон и планшетник такому испытанию я, наверное, не готов. Но посмотрим. Если что, то тэг

28.5.12

Защита ПДн в картинках

Проанализировав проекты последних Постановлений Правительства и наложив на их документы ФСТЭК и ФСБ, а также ФЗ-152, родилось 5 схем, иллюстрирующих, что надо делать с точки зрения обеспечения безопасности персональных данных.

Это общая картинка из проектов Постановления Правительства по уровням защищенности и требования по безопасности.

Это общие организационные меры:

Это относительно средств защиты:

Вопросы, касающиеся ИСПДн:

И технические меры по защите ПДн, особенно в части охраны посещений, обрабатывающих ПДн.

ЗЫ. На полноту не претендую - это поверхностный взгляд. Выход новых документов ФСТЭК и ФСБ, а также новой редакции СТО Банка России может и поменять, а точнее расширить содержание иллюстраций

Это общая картинка из проектов Постановления Правительства по уровням защищенности и требования по безопасности.

Это общие организационные меры:

Это относительно средств защиты:

Вопросы, касающиеся ИСПДн:

И технические меры по защите ПДн, особенно в части охраны посещений, обрабатывающих ПДн.

ЗЫ. На полноту не претендую - это поверхностный взгляд. Выход новых документов ФСТЭК и ФСБ, а также новой редакции СТО Банка России может и поменять, а точнее расширить содержание иллюстраций

25.5.12

ЦБ опубликовал проекты документов по защите НПС

Банк России опубликовал проекты двух документов по защите в Национальной платежной системе:

Не буду подробно расписывать документы - они достаточно объемные. Коснусь только применения СКЗИ. Там есть новость хорошая и плохая. Хорошая заключается в том, что СКЗИ не обязана быть класса КС2 и выше; можно и КС1. Плохая новость в том, что СКЗИ должна быть только сертифицированной или имеющей разрешение ФСБ. И где найти сертифицированные СКЗИ для мобильных платежей, процессинга, банкоматов?..

Судя по формулировкам, документ уже прошел первичное согласование с ФСБ и ФСТЭК. В первоначальной версии еще были возможно послабления по части применения СКЗИ. На изменение шансов не так много, но у желающих попробовать есть такая возможность. Экспертные заключения по указанным проектам направлять в Главное управление безопасности и защиты информации на e-mail: tsa4@cbr.ru с 24 по 31 мая 2012 года.

- Проект Положения Банка России "О требованиях к обеспечению защиты информации при осуществлении переводов денежных средств и порядке осуществления Банком России контроля за соблюдением требований к обеспечению защиты информации при осуществлении переводов денежных средств"

- Проект Указания Банка России "Об отчетности по обеспечению защиты информации при осуществлении переводов денежных средств операторов платежных систем, операторов услуг платежной инфраструктуры, операторов по переводу денежных средств".

Не буду подробно расписывать документы - они достаточно объемные. Коснусь только применения СКЗИ. Там есть новость хорошая и плохая. Хорошая заключается в том, что СКЗИ не обязана быть класса КС2 и выше; можно и КС1. Плохая новость в том, что СКЗИ должна быть только сертифицированной или имеющей разрешение ФСБ. И где найти сертифицированные СКЗИ для мобильных платежей, процессинга, банкоматов?..

Судя по формулировкам, документ уже прошел первичное согласование с ФСБ и ФСТЭК. В первоначальной версии еще были возможно послабления по части применения СКЗИ. На изменение шансов не так много, но у желающих попробовать есть такая возможность. Экспертные заключения по указанным проектам направлять в Главное управление безопасности и защиты информации на e-mail: tsa4@cbr.ru с 24 по 31 мая 2012 года.

24.5.12

Новости ФСТЭК по сертификации

18 мая на сайте ФСТЭК было опубликовано информационное сообщение, разъясняющее позицию ФСТЭК в области оценки соответствия средств защиты информации. Предсказуемая и четко выстроенная логика:

Оценка соответствия средств защиты вытекает из ПП-1085 (Об утверждении положения о ФСТЭК). Для оценки разработано много РД и планируется разработать еще немало новых РД - по средствам доверенной загрузки, по DLP и т.д.

У меня комментариев только два (если не вспоминать про гриф ДСП на ПП-330) - в 330-м постановлении говорится не обо всех видах защищаемой информации, а только о ПДн и государевых информационных ресурсах (даже КСИИ там нет). И второе. В качестве форм оценки соответствия в 330-м говорится не только об обязательой сертификации, но и госконтроле (надзоре). Иными словами, вы можете либо сертифицировать свои СЗИ, либо ждать когда вам укажут на отсутствие сертифицированных решений в процессе проверки ФСТЭК. А учитывая, что полномочий проверять коммерческие структуры у ФСТЭК нет, то выводы делайте сами.

ЗЫ. ФСТЭК имеет право проводить проверки своих лицензиатов и требовать от них выполнения своих требований.

- для гостайны - ФЗ о гостайне -> ПП-608 -> обязательная сертификация

- для других видов информации ограниченного доступа - ФЗ о техрегулировании -> ПП-330 -> обязательная сертификация.

Оценка соответствия средств защиты вытекает из ПП-1085 (Об утверждении положения о ФСТЭК). Для оценки разработано много РД и планируется разработать еще немало новых РД - по средствам доверенной загрузки, по DLP и т.д.

У меня комментариев только два (если не вспоминать про гриф ДСП на ПП-330) - в 330-м постановлении говорится не обо всех видах защищаемой информации, а только о ПДн и государевых информационных ресурсах (даже КСИИ там нет). И второе. В качестве форм оценки соответствия в 330-м говорится не только об обязательой сертификации, но и госконтроле (надзоре). Иными словами, вы можете либо сертифицировать свои СЗИ, либо ждать когда вам укажут на отсутствие сертифицированных решений в процессе проверки ФСТЭК. А учитывая, что полномочий проверять коммерческие структуры у ФСТЭК нет, то выводы делайте сами.

ЗЫ. ФСТЭК имеет право проводить проверки своих лицензиатов и требовать от них выполнения своих требований.

Кто может присоединиться к СТО Банка России?

В последнее время мне часто задают вопрос, может ли присоединиться к СТО Банка России некредитная и вообще нефинансовая организация. Не хочу повторять одно и тоже каждому - напишу сразу всем.

Во-первых, надо сразу понимать, что вопрос, как ответ, разбивается на 4 составляющие:

- можно ли присоединиться и если да, то как?

- как выполнять?

- как проводится оценка соответствия?

- как на все это посмотрит регулятор?

На первый вопрос ответ прост. Можно. Только надо понимать, что нет понятия "присоединиться к стандарту"; также как и нет понятия "отраслевой стандарт". Если мы говорим с юридической точки зрения, то у нас есть только два типа стандартов - национальный и стандарт организации. Вот СТО пока относится ко второму типу стандартов. Это значит только одно - принять его у себя организации может любое предприятие - банк, поликлиника, завод, турагентство. Надо просто ввести стандарт приказом по организации. На этом весь процесс присоединения и заканчивается. С момента ввода в действие приказа, стандарт становится обязательным. Так как СТО - это комплекс стандартов, то у себя можно вводить не все из документов, входящих в СТО, а только некоторые (есть ли смысл в этом?).

После принятия у себя СТО в полном объеме или частично, можно выполнять его положения. С этим тоже вопросов не возникает. Как и с оценкой соответствия в виде самооценки. Аудит с привлечением АБИСС или иной внешней стороны в данном случае смысла большого не имеет, если организация нефинансовая. Куда потом эти результаты девать? Хотя практически аудит по СТО для некредитной организации тоже не представляет труда - методика же есть.

Самое важное, и именно это имеют ввиду, задавая вопрос, вынесенный в заголовок, - как посмотрит на принятие СТО нефинансовой организацией регулятор? Можно ли "уйти" под "письмо шести" не банку? Увы, нельзя. И регулятор в лице РКН, ФСТЭК или ФСБ вполне закономерно тоже не будут учитывать ваш уход под СТО при проведении госконтроля/надзора. Т.е. сослаться на СТО, классифицируя свои ИСПДн не по "приказу трех", отказываясь от сертифицированных СЗИ, не получая лицензию на ТЗКИ и не заморачиваясь аттестацией, вы, не будучи кредитной организацией, не сможете. И позвонить в ЦБ за разъяснением или защитой от произвола региональных регуляторов вы тоже не сможете. Вы же не банк.

Поэтому резюме будет такое - вы можете принять у себя СТО, не будучи кредитной организацией, но защититься таким образом от регуляторов вы не сможете.

Во-первых, надо сразу понимать, что вопрос, как ответ, разбивается на 4 составляющие:

- можно ли присоединиться и если да, то как?

- как выполнять?

- как проводится оценка соответствия?

- как на все это посмотрит регулятор?

На первый вопрос ответ прост. Можно. Только надо понимать, что нет понятия "присоединиться к стандарту"; также как и нет понятия "отраслевой стандарт". Если мы говорим с юридической точки зрения, то у нас есть только два типа стандартов - национальный и стандарт организации. Вот СТО пока относится ко второму типу стандартов. Это значит только одно - принять его у себя организации может любое предприятие - банк, поликлиника, завод, турагентство. Надо просто ввести стандарт приказом по организации. На этом весь процесс присоединения и заканчивается. С момента ввода в действие приказа, стандарт становится обязательным. Так как СТО - это комплекс стандартов, то у себя можно вводить не все из документов, входящих в СТО, а только некоторые (есть ли смысл в этом?).

После принятия у себя СТО в полном объеме или частично, можно выполнять его положения. С этим тоже вопросов не возникает. Как и с оценкой соответствия в виде самооценки. Аудит с привлечением АБИСС или иной внешней стороны в данном случае смысла большого не имеет, если организация нефинансовая. Куда потом эти результаты девать? Хотя практически аудит по СТО для некредитной организации тоже не представляет труда - методика же есть.

Самое важное, и именно это имеют ввиду, задавая вопрос, вынесенный в заголовок, - как посмотрит на принятие СТО нефинансовой организацией регулятор? Можно ли "уйти" под "письмо шести" не банку? Увы, нельзя. И регулятор в лице РКН, ФСТЭК или ФСБ вполне закономерно тоже не будут учитывать ваш уход под СТО при проведении госконтроля/надзора. Т.е. сослаться на СТО, классифицируя свои ИСПДн не по "приказу трех", отказываясь от сертифицированных СЗИ, не получая лицензию на ТЗКИ и не заморачиваясь аттестацией, вы, не будучи кредитной организацией, не сможете. И позвонить в ЦБ за разъяснением или защитой от произвола региональных регуляторов вы тоже не сможете. Вы же не банк.

Поэтому резюме будет такое - вы можете принять у себя СТО, не будучи кредитной организацией, но защититься таким образом от регуляторов вы не сможете.

21.5.12

Классификация ИСПДн: как правильно СЕЙЧАС?

В 2008-м был выпущен "приказ трех" по классификации ИСПДн. Но при его разработке была допущена ошибка и системы, разделенные на типовые и специальные, могли быть только специальными. И если методика классификации типовых систем на 4 класса была описана там де, в приказе трех, то методики классификации спецсистем не появилось до сих пор. Это позволило проявить креативность и на свет родилось несколько подходов:

- ФСТЭК предлагала теже 4 класса натянуть на спецсистемы.

- ЦБ назвал все системы специальными и классифицировал их по типу обрабатываемых ПДн, а не по их количеству. При этом ЦБ позволил банкам, принявшим СТО, не классифицировать АБС, как ИСПДн.

- Минсвязи, в одной из НИР, предложил 4 класса типовых и спецсистем расширить подклассами, разделяющимися по 6 характеристикам информации.

- НАУФОР решила, что все системы специальные, их 4 класса, но классы отличаются от подхода ФСТЭК и ЦБ.

И в принципе все подходы были равнозначны и особых проблем при их применении не было (ну или почти не было).

Но вот появился проект Постановлений Правительства по уровням защищенности. И он сразу поставил много вопросов именно в контексте классификации. Специальных систем теперь нет, как и типовых. Следовательно придется заново создавать комиссии по классификации. Но проблема даже не в этом. Многие сделали ставку именно на спецсистемы, разработав именно под них и модель угроз и набор защитных мероприятий. А теперь это все под знаком вопроса.

Хуже всего банкам, которые на свой страх и риск решили не классифицировать АБС как ИСПДн. Раньше это еще можно было обосновать хоть как-то. А теперь?.. Спецсистем нет, АБС попадает под определение в ФЗ-152, Постановление Правительства по статусу выше и приказа трех и СТО.

Разумеется, все может быть и не так печально. Возможно появится разъяснение РКН, вводящее переходный период на переклассификацию. Возможно ЦБ вновь договорится с регуляторами и оставит классификацию как есть. Возможно все будет хорошо. А если нет?.. Может стоит уже сейчас задуматься о худшем сценарии событий?..

- ФСТЭК предлагала теже 4 класса натянуть на спецсистемы.

- ЦБ назвал все системы специальными и классифицировал их по типу обрабатываемых ПДн, а не по их количеству. При этом ЦБ позволил банкам, принявшим СТО, не классифицировать АБС, как ИСПДн.

- Минсвязи, в одной из НИР, предложил 4 класса типовых и спецсистем расширить подклассами, разделяющимися по 6 характеристикам информации.

- НАУФОР решила, что все системы специальные, их 4 класса, но классы отличаются от подхода ФСТЭК и ЦБ.

И в принципе все подходы были равнозначны и особых проблем при их применении не было (ну или почти не было).

Но вот появился проект Постановлений Правительства по уровням защищенности. И он сразу поставил много вопросов именно в контексте классификации. Специальных систем теперь нет, как и типовых. Следовательно придется заново создавать комиссии по классификации. Но проблема даже не в этом. Многие сделали ставку именно на спецсистемы, разработав именно под них и модель угроз и набор защитных мероприятий. А теперь это все под знаком вопроса.

Хуже всего банкам, которые на свой страх и риск решили не классифицировать АБС как ИСПДн. Раньше это еще можно было обосновать хоть как-то. А теперь?.. Спецсистем нет, АБС попадает под определение в ФЗ-152, Постановление Правительства по статусу выше и приказа трех и СТО.

Разумеется, все может быть и не так печально. Возможно появится разъяснение РКН, вводящее переходный период на переклассификацию. Возможно ЦБ вновь договорится с регуляторами и оставит классификацию как есть. Возможно все будет хорошо. А если нет?.. Может стоит уже сейчас задуматься о худшем сценарии событий?..

18.5.12

Киберпреступность и бездействие власти

В понедельник в рамках Russian Internet Governance Forum я выступал в секции по киберпреступности, организованной Group-IB. А на следующий день уже в Киеве в рамках Cisco Security Forum, где также рассказывал о киберпреступности. Собственно презентацию выкладываю. Она отличается от понедельничной (в сторону увеличения объема) и тем более от прошлогодней, которую я читал в рамках ZeroNights.

Собственно я долго думал - выкладывать ее или нет. Были сомнения в нужности этого. Все-таки не хотелось бы, чтобы ее восприняли как руководство к действию. Но по зрелому размышлению пришел к выводу, что никакого криминала в этом нет. Никакой закрытой информации в ней нет - всё публичные факты и сведения, уже где-то ранее опубликованные. А специалистам стоит знать, что дедовские методы "поставил антивирус и спи спокойно" уже не работают. Необходима ежедневная планомерная работы по борьбе с угрозой, которая приносит хорошие барыши тем, кто по ту сторону баррикад. И останавливаться они не будут. В условиях, пока наше государство не поймет, что киберпреступность - это не патлатые юнцы, ночью лабающие вирусы и рассылающие их со своего домашнего компьютера ради шутки, ситуация будет только ухудшаться и рассчитывать можно только на себя. А для этого надо хотя бы понимать, что происходит по ту сторону баррикад и почему преступлений становится только больше. Когда организованная преступность строит свою деятельность по бизнес-законам противостоять ей можно только сообща, а не поодиночке.

Снизить число киберпреступлений можно только в двух случаях - неотвратимость наказания (неусловного, а вполне серьезного) и перекрытие каналов легкого обналичивания денежных средств, полученных преступным путем. Пока же, к сожалению, ни того, ни другого не предвидится. Правоохранительные органы защищают Конституцию от "кучки" рассерженных горожан, Правительство крышует электронные платежные системы в Интернет и отмывает через них свои "небольшие" доходы из налоговых деклараций, а законодатели принимают законы, узаканивающие мошенничество против банков (я имею ввиду ФЗ-161). Так держать! На фоне принимаемых мер по защите персональных данных картина просто радужная. Кто бы мог подумать еще пару лет назад, что профессия специалиста по защите будет так востребована и так бесполезна одновременно...

ЗЫ. А правоохранительные органы у нас наводят порядок

Собственно я долго думал - выкладывать ее или нет. Были сомнения в нужности этого. Все-таки не хотелось бы, чтобы ее восприняли как руководство к действию. Но по зрелому размышлению пришел к выводу, что никакого криминала в этом нет. Никакой закрытой информации в ней нет - всё публичные факты и сведения, уже где-то ранее опубликованные. А специалистам стоит знать, что дедовские методы "поставил антивирус и спи спокойно" уже не работают. Необходима ежедневная планомерная работы по борьбе с угрозой, которая приносит хорошие барыши тем, кто по ту сторону баррикад. И останавливаться они не будут. В условиях, пока наше государство не поймет, что киберпреступность - это не патлатые юнцы, ночью лабающие вирусы и рассылающие их со своего домашнего компьютера ради шутки, ситуация будет только ухудшаться и рассчитывать можно только на себя. А для этого надо хотя бы понимать, что происходит по ту сторону баррикад и почему преступлений становится только больше. Когда организованная преступность строит свою деятельность по бизнес-законам противостоять ей можно только сообща, а не поодиночке.

Снизить число киберпреступлений можно только в двух случаях - неотвратимость наказания (неусловного, а вполне серьезного) и перекрытие каналов легкого обналичивания денежных средств, полученных преступным путем. Пока же, к сожалению, ни того, ни другого не предвидится. Правоохранительные органы защищают Конституцию от "кучки" рассерженных горожан, Правительство крышует электронные платежные системы в Интернет и отмывает через них свои "небольшие" доходы из налоговых деклараций, а законодатели принимают законы, узаканивающие мошенничество против банков (я имею ввиду ФЗ-161). Так держать! На фоне принимаемых мер по защите персональных данных картина просто радужная. Кто бы мог подумать еще пару лет назад, что профессия специалиста по защите будет так востребована и так бесполезна одновременно...

ЗЫ. А правоохранительные органы у нас наводят порядок

17.5.12

Нарушил 152-ФЗ? Выложи миллион!

Помните, в январе я писал про новый законопроект о внесении поправок в КоАП в части появления новой подстатьи 13.111, которая устанавливает новую ответственность за нарушение правил обработки ПДн? Там же я написал, что готовится законопроект про увеличение штрафа по ст.13.11 за нарушение правил обработки ПДн. Но тогда но

ни на сайте Минкомсвязи, ни на сайте Правительства или Минэкономразвития

я этого законопроекта не нашел. И вот он проявился - на сайте Минэкономразвития выложен текст с пояснительной запиской.

То, о чем так долго предупреждали в Роскомнадзоре свершится - максимальная сумма штрафов поднята до одного миллиона рублей, права наказания по 13.11 переходят от прокуратуры к РКН, а срок давности по таким делам увеличен с 3-х месяцев до 1-го года.

Вчера я писал про проекты Постановлений Правительства, которые придают статус обязательных вопросам классификации ИСПДн, моделированию угроз и другим темам, ранее вызывавшим вопросам. Вместо того, чтобы изменить действующие и спорные локальные нормативные акты, регуляторы пошли по пути придания им большего статуса через утверждение их в качестве Постановлений Правительства. Какой еще документ вызывал вопросы? Правильно. Административный регламент РКН, где, например, был приведен перечень оснований для внеплановых и плановых проверок, который почему-то расширял закрытый перечень, установленный 294-ФЗ. РКН в этом криминала не видел и всех несогласных посылал на 3 буквы (с "у" посередине), т.е. в суд. Но чтобы уж совсем узаконить свои действия, РКН инициировал появление проекта еще одного Постановления Правительства "Об утверждении Положения о государственном контроле и надзоре за соответствием обработки персональных данных требованиям законодательства Российской Федерации в области персональных данных".

Более детально по этим двум документам позавчера прошелся Михаил Емельянников - повторяться не буду. Просто готовьтесь ;-(

То, о чем так долго предупреждали в Роскомнадзоре свершится - максимальная сумма штрафов поднята до одного миллиона рублей, права наказания по 13.11 переходят от прокуратуры к РКН, а срок давности по таким делам увеличен с 3-х месяцев до 1-го года.

Вчера я писал про проекты Постановлений Правительства, которые придают статус обязательных вопросам классификации ИСПДн, моделированию угроз и другим темам, ранее вызывавшим вопросам. Вместо того, чтобы изменить действующие и спорные локальные нормативные акты, регуляторы пошли по пути придания им большего статуса через утверждение их в качестве Постановлений Правительства. Какой еще документ вызывал вопросы? Правильно. Административный регламент РКН, где, например, был приведен перечень оснований для внеплановых и плановых проверок, который почему-то расширял закрытый перечень, установленный 294-ФЗ. РКН в этом криминала не видел и всех несогласных посылал на 3 буквы (с "у" посередине), т.е. в суд. Но чтобы уж совсем узаконить свои действия, РКН инициировал появление проекта еще одного Постановления Правительства "Об утверждении Положения о государственном контроле и надзоре за соответствием обработки персональных данных требованиям законодательства Российской Федерации в области персональных данных".

Более детально по этим двум документам позавчера прошелся Михаил Емельянников - повторяться не буду. Просто готовьтесь ;-(

16.5.12

О проектах Постановлений Правительства по ПДн

27 апреля я писал о проектах новых Постановлений Правительства по ПДн. Они вызвали большую дискуссию среди специалистов. Кто-то сразу выступил негативно, кто-то проанализировал тексты и отправил разработчикам свои предложения по улучшению. Кто это сделал через антикоррупционную экспертизу (по ней пока результатов нет), кто-то через контакты с авторами проектов. Среди последних был я. Именно поэтому я не стал ничего публично комментировать, надеясь, что можно будет в диалоге с авторами попробовать внести важные поправки, делающие документ более применимыми на практике.

Увы, не получилось. Вчера я, и коллеги, посылавшие свои предложения в ФСБ, получили ответ о результате рассмотрения наших поправок/предложений. Итог таков:

Если все останется так, как есть, то жить станет очень весело. И непросто. Обеспечить защиту персданных будет неимоверно сложно, а небольшим предприятиям и вовсе не под силу. В качестве только примера хочу обратить ваше внимание на такой момент. По нынешнему приказу трех ИСПДн, обрабатывающая общедоступные ПДн, классифицируется как К4. Все логично. По проекту нового Постановления понятие общедоступных ПДн из классификации исчезло вовсе. И если я напишу в Facebook, Twitter, Одноклассниках или на любом ином сайте, что я заболел ОРВИ (напишу сам, по своей воле), то этот сайт будет классифицирован не как К4 (по приказу трех), а как К1. И попытка исправить это недоразумение (я так считал) к успеху не привела - авторы проектов считают, что это информация о состоянии здоровья (даже если я сам ее опубликовал и ее публикация никакого ущерба мне ненанесет), будет относиться к 1-й категории, а вся ИСПДн - к К1.

Всем удачи!

ЗЫ. Лучше бы мы и не трогали старую редакцию закона и Постановлений Правительства.

ЗЗЫ. Почему резуляторы и остальной рынок не смогли найти общего языка описано в моем же посте неделю назад.

Увы, не получилось. Вчера я, и коллеги, посылавшие свои предложения в ФСБ, получили ответ о результате рассмотрения наших поправок/предложений. Итог таков:

- Проект Постановления Правительства по уровням защищенности. Внесено 51 предложение. Принято (местами частично) только 13; не самых критичных, а местами просто синтаксических правок ;-( 38 предложений не учтено ;-(

- Проект Постановления Правительства по требованиям защиты. Внесено 49 предложений. Принято всего 5 (пять). В 4-х случаях изменена формулировка, так. что можно посчитать, что предложения также приняты. В принятии оставшихся 40 предложений авторами было отказано ;-(

Если все останется так, как есть, то жить станет очень весело. И непросто. Обеспечить защиту персданных будет неимоверно сложно, а небольшим предприятиям и вовсе не под силу. В качестве только примера хочу обратить ваше внимание на такой момент. По нынешнему приказу трех ИСПДн, обрабатывающая общедоступные ПДн, классифицируется как К4. Все логично. По проекту нового Постановления понятие общедоступных ПДн из классификации исчезло вовсе. И если я напишу в Facebook, Twitter, Одноклассниках или на любом ином сайте, что я заболел ОРВИ (напишу сам, по своей воле), то этот сайт будет классифицирован не как К4 (по приказу трех), а как К1. И попытка исправить это недоразумение (я так считал) к успеху не привела - авторы проектов считают, что это информация о состоянии здоровья (даже если я сам ее опубликовал и ее публикация никакого ущерба мне ненанесет), будет относиться к 1-й категории, а вся ИСПДн - к К1.

Всем удачи!

ЗЫ. Лучше бы мы и не трогали старую редакцию закона и Постановлений Правительства.

ЗЗЫ. Почему резуляторы и остальной рынок не смогли найти общего языка описано в моем же посте неделю назад.

15.5.12

Говоря о ДБО, о какой ДБО мы говорим?

Достаточно много эксперты говорят про безопасность систем ДБО (дистанционного банковского обслуживания). Предлагаются различные решения - токены с неизвлекаемыми ключами, LiveCD, Trusted Screen и т.п. Но... говоря о ДБО, какой тип ДБО мы имеем ввиду? Ведь их достаточно много. А внедряя в банке систему ДБО мы защищаем все ее компоненты или только Интернет-составляющую? Вот так выглядит деление на 2 основных типа - информационный (уведомление о платежах) и транзакционный (собственно сами платежи).

Защищая только транзакционную часть мы рискуем все равно попасть на нарушения нормативных требований. Например, по новому ФЗ-161 необходимо уведомлять клиента о каждой транзакции. А если уведомления не было? Кто будет виноват? Правильно, банк. Поэтому защищая ДБО необходимо не забывать по обе составляющие.

Допустим, не забыли. Но опять, говоря о защите транзакционной ДБО, что конкретно мы имеем ввиду? Защиту Интернет-банкинга? Защиту мобильного банкинга? Возможно. А что насчет телефонного банкинга? У меня в банке, например, реализована система телефонного банкинга через IVR (Interactive Voice Response). Защищен ли доступ к ДБО через этот, не самый распространенный способ дистанционного доступа к своему счету? Был несколько лет назад такой прецедент в России - один крупный банк, столкнувшись с ростом мошенничеств в своей системе Интернет-банкинга, усилил меры защиты. и ввел одноразовые коды подтверждения каждой транзакции. Но только в Интернет - телефонный банкинг был забыт, чем и не преминули воспользоваться злоумышленники.

Резюмируя, могу сказать, что танцевать, выстраивая систему защиты ДБО, надо не от угроз, о которых много пишут в Интернете, и не от предлагаемых средств защиты, которые массово предлагаются отечественными и западными вендорами. Отталкиваться нужно от объекта защиты. Мысль тривиальная, но о ней часто забывают, сразу переходя к защите, не проведя предварительного анализа объекта защиты, его рисков и грозящих ему угроз. Такая поспешность к добру не приведет.

Защищая только транзакционную часть мы рискуем все равно попасть на нарушения нормативных требований. Например, по новому ФЗ-161 необходимо уведомлять клиента о каждой транзакции. А если уведомления не было? Кто будет виноват? Правильно, банк. Поэтому защищая ДБО необходимо не забывать по обе составляющие.

Допустим, не забыли. Но опять, говоря о защите транзакционной ДБО, что конкретно мы имеем ввиду? Защиту Интернет-банкинга? Защиту мобильного банкинга? Возможно. А что насчет телефонного банкинга? У меня в банке, например, реализована система телефонного банкинга через IVR (Interactive Voice Response). Защищен ли доступ к ДБО через этот, не самый распространенный способ дистанционного доступа к своему счету? Был несколько лет назад такой прецедент в России - один крупный банк, столкнувшись с ростом мошенничеств в своей системе Интернет-банкинга, усилил меры защиты. и ввел одноразовые коды подтверждения каждой транзакции. Но только в Интернет - телефонный банкинг был забыт, чем и не преминули воспользоваться злоумышленники.

Резюмируя, могу сказать, что танцевать, выстраивая систему защиты ДБО, надо не от угроз, о которых много пишут в Интернете, и не от предлагаемых средств защиты, которые массово предлагаются отечественными и западными вендорами. Отталкиваться нужно от объекта защиты. Мысль тривиальная, но о ней часто забывают, сразу переходя к защите, не проведя предварительного анализа объекта защиты, его рисков и грозящих ему угроз. Такая поспешность к добру не приведет.

14.5.12

Как атаки на ДБО влияют на экономику страны

Готовясь к презентации на RIGF наткнулся на еще одну интересную картинку. Она иллюстрирует взаимосвязь различных киберпреступлений (онлайн-мошенничество, кража интеллектуальной собственности, кибершпионаж и т.д.) с последствиями для бизнеса и государства, а в итоге и для все экономики страны.

Например, онлайн-мошенничества (атаки на ДБО), влияют не только на карман отдельно взятого индивидуума, но и снижают его доверие к онлайн-сервисам как таковым, а это влияет как уровень информатизации общества (меньше будут пользоваться госуслугами в электронном виде), так и на доходы бизнеса. В свою очередь это все влияет на объем налогов, поступаемых в казну, иностранные инвестиции, экспорт продукции и т.д.

Например, онлайн-мошенничества (атаки на ДБО), влияют не только на карман отдельно взятого индивидуума, но и снижают его доверие к онлайн-сервисам как таковым, а это влияет как уровень информатизации общества (меньше будут пользоваться госуслугами в электронном виде), так и на доходы бизнеса. В свою очередь это все влияет на объем налогов, поступаемых в казну, иностранные инвестиции, экспорт продукции и т.д.

Где больше всего Stuxnet'а

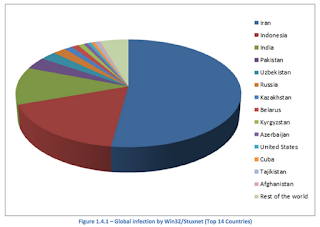

Ваял презентацию по киберпреступности для сегодняшнего выступления на Russian Internet Governance Forum и наткнулся на интересную диаграмму, показывающую Топ14 стран, чьи системы АСУ ТП заражены червем Stuxnet.

Россия, хоть и не на первом месте, но 6-е место держит уверенно. А если сложить вместе доли Узбекистана, России, Казахстана, Беларуси, Кыргызстана, Азербайджана и Таджикистана, то 4-е, а то и 3-е место нам вполне светит.

А вообще список стран очень интересный. Если с Ираном все понятно (по одной из версий именно для них Stuxnet и разрабатывался), то попадание в список стран СНГ говорит только о "высокой" степени защищенности АСУ ТП наших соседей. Хотя... можно и конспирологическую версию предложить. Все эти страны находятся в прицеле авторов Stuxnet'а...

Россия, хоть и не на первом месте, но 6-е место держит уверенно. А если сложить вместе доли Узбекистана, России, Казахстана, Беларуси, Кыргызстана, Азербайджана и Таджикистана, то 4-е, а то и 3-е место нам вполне светит.

А вообще список стран очень интересный. Если с Ираном все понятно (по одной из версий именно для них Stuxnet и разрабатывался), то попадание в список стран СНГ говорит только о "высокой" степени защищенности АСУ ТП наших соседей. Хотя... можно и конспирологическую версию предложить. Все эти страны находятся в прицеле авторов Stuxnet'а...

11.5.12

BeyondTrust покупает eEye

9 мая BeyondTrust, известная своими IAM-решениями, объявила о приобретении известной компании eEye Digital Security, знакомой по своему сканеру Retina, системам управления патчами, конфигурацией, сетевым анализатором Iris и системой защиты ПК Blink. Детали сделки пока не раскрываются - все должно быть объявлено 15 мая на публичном вебкасте.

McAfee покупает Insightix

В феврале McAfee завершила покупку Insightix, компании по счастливой случайности тоже пионер и тоже лидер на рынке систем сетевого мониторинга в реальном времени. Никаких деталей по сделке не нашел. Сделка прошла как-то совсем мимо прессы и мимо специалистов. McAfee сильно этот факт не пиарил. Кроме невнятной странички на сайте покупателя о сделке больше не слова.

5.5.12

Как Европа предлагает защищать ПДн в электронных коммуникациях

В 2002-м году в Европе приняли Директиву 2002/58/EC относительно обработки ПДн и их защиты в секторе электронных коммуникаций (то чем у нас РАЭК занимается). 4-я статья этой директивы, которая так и называется "Безопасность", буквально гласит следующее:

"1. Провайдер публично доступных сервисов электронных коммуникаций обязан предпринимать соответствующие технические и организационные меры по обеспечению безопасности своих услуг; при необходимости привлекая оператора связи сети общего пользования в части обеспечения сетевой безопасности. Принимая во внимание актуальность и стоимость защитных мер, они должны обеспечить уровень безопасности, соответствующий выявленным рискам.

2. В особых случаях проявления риска нарушения безопасности сети, провайдер публично доступных сервисов электронных коммуникаций обязанпроинформировать своих абонентов о данном риске, а там, где риски выходят за рамки предпринятых провайдером защитных мер, и о всех возможных последствиях, включая сведения о вероятном ущербе".

В целом ничего сверхествественного. Общие фразы. Никакой конкретики. Множество вариантов решения задачи. Как бы поступили в России? Разработали обязательные для всех Постановления Правительства, из которых вытекают требования приказов ФСТЭК и ФСБ. Логично и предсказуемо. Ничего, что регуляторы не могут за оператора ПДн оценить риски. Ничего, что у них мотивация защиты иная и на стоимость защиты они смотрят в последнюю очередь. Мы к этому привыкли. Мало кто, готов спорить с этим подходом. Покричать на кухне, да на конференции задать "каверзный" вопрос... Это могут все. А выйти с конкретным предложением... Это увольте. На это есть "другой парень", "что я лысый и мне больше всех надо?"...

Как поступили бы в Европе? Просто. Они взяли и разработали рекомендации по реализации 4-й статьи Директивы. Вчера эти рекомендации были опубликованы. Рекомендации, не требования. Никаких требований по применяемых средствам защиты. Ключевые рекомендации следующие:

В документе есть интересный пассаж - "Следует отметить, что оператор ПДн должен также определить количество людей, пострадавших от инцидента с ПДн. И хотя данный показатель и не должен использоваться в качестве критерия для оценки последствий от инцидента с ПДн, он является параметром, который должен быть сообщен уполномоченному органу". Причем в тексте рекомендаций этот момент выделен особо. Как тут не вспомнить постоянные дискуссии о том, что нельзя классификацию ИСПДн привязывать к числу субъектов ПДн, данные о которых обрабатываются в ИСПДн.

Очень неплохо расписан раздел по уведомлениям и по распределению ролей. Приведен шаблон уведомления уполномоченного органа по факту инцидента с ПДн. Из него замечательный приказ РКН вышел бы. Интересный раздел по оценке ущерба от инцидентов с ПДн. Дан он в качестве информации к размышлению, но методика там простая донельзя. Все по таблицам и в итоге приходим к итоговому значению, от которого уже зависят, например, сроки уведомления уполномоченного органа. Немало сказано и про расследование инцидентов.

В-общем могу сказать, что документ рекомендован к прочтению.

"1. Провайдер публично доступных сервисов электронных коммуникаций обязан предпринимать соответствующие технические и организационные меры по обеспечению безопасности своих услуг; при необходимости привлекая оператора связи сети общего пользования в части обеспечения сетевой безопасности. Принимая во внимание актуальность и стоимость защитных мер, они должны обеспечить уровень безопасности, соответствующий выявленным рискам.

2. В особых случаях проявления риска нарушения безопасности сети, провайдер публично доступных сервисов электронных коммуникаций обязанпроинформировать своих абонентов о данном риске, а там, где риски выходят за рамки предпринятых провайдером защитных мер, и о всех возможных последствиях, включая сведения о вероятном ущербе".

В целом ничего сверхествественного. Общие фразы. Никакой конкретики. Множество вариантов решения задачи. Как бы поступили в России? Разработали обязательные для всех Постановления Правительства, из которых вытекают требования приказов ФСТЭК и ФСБ. Логично и предсказуемо. Ничего, что регуляторы не могут за оператора ПДн оценить риски. Ничего, что у них мотивация защиты иная и на стоимость защиты они смотрят в последнюю очередь. Мы к этому привыкли. Мало кто, готов спорить с этим подходом. Покричать на кухне, да на конференции задать "каверзный" вопрос... Это могут все. А выйти с конкретным предложением... Это увольте. На это есть "другой парень", "что я лысый и мне больше всех надо?"...

Как поступили бы в Европе? Просто. Они взяли и разработали рекомендации по реализации 4-й статьи Директивы. Вчера эти рекомендации были опубликованы. Рекомендации, не требования. Никаких требований по применяемых средствам защиты. Ключевые рекомендации следующие:

- Необходимо выстроить целостную процедуру управления инцидентами с ПДн. Вот эта первая рекомендация, она ключевая и именно она отличает Европу и США от России. У нас важно применить кучу защитных мер, приобрести сертифицированные средства защиты (правда, за взлом такого средства с голограммой никто не отвечает), провести аттестацию, получить лицензию. А вот управлять инцидентами не важно совсем. Нет ни требований, ни обязанности уведомлять (точнее нет описанной процедуры и наказания за неуведомление). В Европе и США подход иной. Неважно КАК ты защищаешься - важно, чтобы субъекту не был нанесен ущерб. И вот если он нанесен, то придут и накажут. Но при условии, что ты ничего не сделал для снижения ущерба для субъекта. А если сделал, то тоже накажут, но не так сильно. ТАМ в области защиты самих ПДн первичен субъект, у НАС первично выполнение требований по защите.

- Необходимо выстроить процесс управления рисками, особенно в части их идентификации и оценки.

- Необходимо выстроить процесс оценки ущерба, разбиваемый на 2 стадии - первичная оценка (в течении 24 часов после инцидента) и более глубокая и детальная оценка.

- Необходимо выстроить процесс уведомления пострадавших субъектов.

- Необходимо извлечь уроки из инцидента и устранить причины, приведшие к нему.

В документе есть интересный пассаж - "Следует отметить, что оператор ПДн должен также определить количество людей, пострадавших от инцидента с ПДн. И хотя данный показатель и не должен использоваться в качестве критерия для оценки последствий от инцидента с ПДн, он является параметром, который должен быть сообщен уполномоченному органу". Причем в тексте рекомендаций этот момент выделен особо. Как тут не вспомнить постоянные дискуссии о том, что нельзя классификацию ИСПДн привязывать к числу субъектов ПДн, данные о которых обрабатываются в ИСПДн.

Очень неплохо расписан раздел по уведомлениям и по распределению ролей. Приведен шаблон уведомления уполномоченного органа по факту инцидента с ПДн. Из него замечательный приказ РКН вышел бы. Интересный раздел по оценке ущерба от инцидентов с ПДн. Дан он в качестве информации к размышлению, но методика там простая донельзя. Все по таблицам и в итоге приходим к итоговому значению, от которого уже зависят, например, сроки уведомления уполномоченного органа. Немало сказано и про расследование инцидентов.

В-общем могу сказать, что документ рекомендован к прочтению.

4.5.12

Мотиваторы и демотиваторы разных игроков рынка ИБ или почему регуляторам и потребителям сложно найти общий язык

30 апреля вышла интересная книжка - "Threats, Countermeasures, and Advances in Applied Information Security" Раджа Шармана, Маниша Гупты и Джона Валпа (все три работают в американских банках). И вот в 24-й главе представляют они динамическую экономическую модель кибербезопасности. Собственно не саму модель, а ее первый этап. Как они сами пишут: "Никто не может разработать эффективную экономическую модель для информационной безопасности, не имея представления и понимания о мотивах, препятствия и других факторов, влияющих на поведение нарушителей, защитников, законодателей, регуляторов, разработчиков продуктов и услуг, правоохранительных органов и других заинтересованных сторон". Правильный взгляд, о котором часто забывают при создании политик и стратегий ИБ. Об этом говорит, кстати, и ГОСТ 18045, который мотивацию нарушителя использует как один из элементов формулы, позволяющий оценить потенциал нападения на тот или иной объект защиты.

Авторы книжки пошли дальше - они оценивать мотивацию не только нарушителей, но и множества остальных участников рынка ИБ. Они справделиво считают, что прогнозирование действий тех или иных участников игры под названием "информационная безопасность" будет более эффективным, если знать о том, как участники будут реагировать на внутренние мотиваторы и внешние раздражители.

Самая первая и достаточно очевидная таблица - с мотиваторами злоумышленников. Тут все предсказуемо и понятно. Перечни хоть и отличаются от автора к автору (например, на слайде 37 немного другой список), но суть не меняется - известность, деньги, шпионаж...

Вторая табличка гораздо интереснее. Она показывает мотивацию защитников. И вот тут, кстати, становится понятно, почему коммерческому сектору так трудно договориться с ФСБ и ФСТЭК. Не потому, что одни хорошие, а другие плохие. Просто мотивация разная. Одним важна национальная безопасность (о чем они, кстати, постоянно говорят и во всех нормативных актах пишут, но мало кто это слышит и читает), другим важны совершенно иные причины. И компромисс найти сложно. Отсюда и все проблемы.

Следующая таблица только подтверждает этот факт. В ней показаны факторы успеха, которыми измеряют свою деятельность те или иные "стороны защиты". Мы видим, что для корпоративных служб ИБ на первом месте - сохранить работоспособность объекта защиты. Для госорганов эта метрика даже не вторична; она в конце списка. Зато устранение угрозы для них первично, в отличие от коммерческого сектора. Это, кстати, хорошо иллюстрируется требованиями к средствам защиты в системах сертификации. В них нигде не говорится, что сертифицируемая система должна работать ;-)

Препятствия (демотиваторы) для нарушителей выглядт так:

а для защитников так. Тут тоже проявляется то, что давно можно наблюдать на рынке. Корпоративным службам ИБ наплевать на штрафы и претензии со стороны регуляторов. Поэтому этот кнут в нынешнем виде не работает - суммы слишком малы. Для вендоров и консультантов претензии со стороны регуляторов несут больший риск (лицензию аннулируют, сертификат отзовут, перестанут "дружить").

Вот такая интересная картина. Не то, чтобы авторы открыли совсем что-то новое. Но сбор, анализ и систематизация такой информации - это всегда полезно. Полезно именно для понимания того, почему наш (да и не только наш) рынок развивается по тому сценарию, который мы сейчас наблюдаем.

Авторы книжки пошли дальше - они оценивать мотивацию не только нарушителей, но и множества остальных участников рынка ИБ. Они справделиво считают, что прогнозирование действий тех или иных участников игры под названием "информационная безопасность" будет более эффективным, если знать о том, как участники будут реагировать на внутренние мотиваторы и внешние раздражители.

Самая первая и достаточно очевидная таблица - с мотиваторами злоумышленников. Тут все предсказуемо и понятно. Перечни хоть и отличаются от автора к автору (например, на слайде 37 немного другой список), но суть не меняется - известность, деньги, шпионаж...

Вторая табличка гораздо интереснее. Она показывает мотивацию защитников. И вот тут, кстати, становится понятно, почему коммерческому сектору так трудно договориться с ФСБ и ФСТЭК. Не потому, что одни хорошие, а другие плохие. Просто мотивация разная. Одним важна национальная безопасность (о чем они, кстати, постоянно говорят и во всех нормативных актах пишут, но мало кто это слышит и читает), другим важны совершенно иные причины. И компромисс найти сложно. Отсюда и все проблемы.

Следующая таблица только подтверждает этот факт. В ней показаны факторы успеха, которыми измеряют свою деятельность те или иные "стороны защиты". Мы видим, что для корпоративных служб ИБ на первом месте - сохранить работоспособность объекта защиты. Для госорганов эта метрика даже не вторична; она в конце списка. Зато устранение угрозы для них первично, в отличие от коммерческого сектора. Это, кстати, хорошо иллюстрируется требованиями к средствам защиты в системах сертификации. В них нигде не говорится, что сертифицируемая система должна работать ;-)

Препятствия (демотиваторы) для нарушителей выглядт так:

а для защитников так. Тут тоже проявляется то, что давно можно наблюдать на рынке. Корпоративным службам ИБ наплевать на штрафы и претензии со стороны регуляторов. Поэтому этот кнут в нынешнем виде не работает - суммы слишком малы. Для вендоров и консультантов претензии со стороны регуляторов несут больший риск (лицензию аннулируют, сертификат отзовут, перестанут "дружить").

Вот такая интересная картина. Не то, чтобы авторы открыли совсем что-то новое. Но сбор, анализ и систематизация такой информации - это всегда полезно. Полезно именно для понимания того, почему наш (да и не только наш) рынок развивается по тому сценарию, который мы сейчас наблюдаем.

3.5.12

Музыкальные пароли - новое слово в ИБ

Одним из самых известных, даже кухаркам и домохозяйкам, понятий информационной безопасности является пароль, от стойкости которого зачастую зависит защищенность всех преград - домашних, банковских, корпоративных и иных. Из курса теоретической ИБ давно известно, что стойкость пароля зависит от информационной энтропии. Чем случайнее набор символов (в разных регистрах, разных алфавитах, цифры и спецсимволы...), тем надежнее пароль и тем сложнее его запомнить. Любые попытки сделать пароль запоминающимся приводят к снижению энтропии и предсказуемости пароля. Символьные пароли, мнемонические пароли, графические пароли... И вот настал черед паролей музыкальных.

Английские эксперты (не путать с английскими учеными) - Марсия Гибсон, Карен Рено, Марк Конрад и Карстен Мэпл (такая идея могла придти только женщинам ;-) из Университета Бердфоршира, проанализировали существующие методы выбора паролей и пришли к выводу, что традиционные символьные пароли неэффективны, а их аппаратная замена токенами или биометрией не всегда целесообразна и не всегда возможна, как по финансовым, так и по техническим соображениям. Визуальные или графические пароли (выбор картинки из множества, указание определенного места на картинке, последовательность движений) являются неплохой заменой, т.к. по мнению психологов человеческий мозг лучше запоминает именно графические образы чем семантические или синтаксические.

Другим каналом, который обладает более высокой "надежностью", чем запоминание символов, является музыка. Она "работает" на более глубоком уровне, чем даже образы, и более устойчива к помехам. Исследователями были проанализированы различные варианты использования музыки в качестве пароля и был создан прототип системы Musipass, которая реализовывала сделанные выводы. В частности:

В целом достаточно интересное исследование. И новое. Первые упоминания этой темы появились в 2008-2009-м годах. Так что ждать его активного внедрения в ближайшее время, наверное, не стоит. Но то, что исследователи не стоят на месте и ищут новые варианты решения известных проблем, это интересно.

Английские эксперты (не путать с английскими учеными) - Марсия Гибсон, Карен Рено, Марк Конрад и Карстен Мэпл (такая идея могла придти только женщинам ;-) из Университета Бердфоршира, проанализировали существующие методы выбора паролей и пришли к выводу, что традиционные символьные пароли неэффективны, а их аппаратная замена токенами или биометрией не всегда целесообразна и не всегда возможна, как по финансовым, так и по техническим соображениям. Визуальные или графические пароли (выбор картинки из множества, указание определенного места на картинке, последовательность движений) являются неплохой заменой, т.к. по мнению психологов человеческий мозг лучше запоминает именно графические образы чем семантические или синтаксические.

Другим каналом, который обладает более высокой "надежностью", чем запоминание символов, является музыка. Она "работает" на более глубоком уровне, чем даже образы, и более устойчива к помехам. Исследователями были проанализированы различные варианты использования музыки в качестве пароля и был создан прототип системы Musipass, которая реализовывала сделанные выводы. В частности:

- лучше давать пользователям выбор из существующих музыкальных клипов (нарезок), и не давать им возможность загружать свою (многим известную и легко предсказуемую музыку)

- использовать лучше известные мелодии, чем неизвестные (правда, это сокращает набор возможных комбинаций)

- достаточная длительность мелодии 3-6 нот (вспомните, передачу "Угадай мелодию")

- музыка должны быть ритмичной

- музыка с вокалом запоминается лучше чем просто инструментальные композиции

- хорошо запоминаются звуковые якоря (яркие и легко запоминающиеся инструментальные или вокальные фрагменты).

В целом достаточно интересное исследование. И новое. Первые упоминания этой темы появились в 2008-2009-м годах. Так что ждать его активного внедрения в ближайшее время, наверное, не стоит. Но то, что исследователи не стоят на месте и ищут новые варианты решения известных проблем, это интересно.

2.5.12

Совместный онлайн-семинар Cisco и Group-IB

Совместно с компанией Group-IB мы рады пригласить Вас на бесплатный онлайн семинар, посвященный теме расследования инцидентов на базе оборудовании Cisco, который состоится 16 мая через систему Webex.

Для того чтобы обеспечить эффективное движение к принятой на предприятии архитектуре информационной безопасности необходимо реализовать весь жизненный цикл системы ИБ, включающий в себя не только внедрение и эксплуатацию технических средств защиты, но и множество дополнительных сервисов и услуг. Все они обеспечивают решение множества важных задач, среди которых анализ рисков, аудит безопасности, повышение осведомленности, реагирование на инциденты, мониторинг состояния защищенности и многие другие.

Одной из таких задач является и расследование инцидентов с целью установления истинных нарушителей, выявления способов проникновения в защищаемую систему и реализации мер, исключающих повторение инцидентов. Однако расследование инцидентов – это не просто анализ журналов регистрации. Необходимо осуществить целый ряд криминалистических мероприятий, правильная реализация которых позволит собрать доказательства корректно, не позволит потерять их, придаст им юридическую значимость и повысить вероятность проведения успешного судебного разбирательства.

С целью ответа на все эти вопросы мы, совместно с международной компанией Group-IB, лидером российского рынка расследования инцидентов информационной безопасности и компьютерных преступлений, проводим онлайн-семинар, на котором специалисты Cisco и Group-IB расскажут о том, как с помощью оборудования Cisco проводить расследования инцидентов и правильно собирать цифровые доказательства.

Программа онлайн-семинара:

Если Вы хотите быть в курсе того, как правильно расследовать инциденты на базе оборудования Cisco, как собирать доказательства несанкционированных действий, как взаимодействовать с правоохранительными органами, то этот семинар для Вас!

Зарегистрироваться...

Для того чтобы обеспечить эффективное движение к принятой на предприятии архитектуре информационной безопасности необходимо реализовать весь жизненный цикл системы ИБ, включающий в себя не только внедрение и эксплуатацию технических средств защиты, но и множество дополнительных сервисов и услуг. Все они обеспечивают решение множества важных задач, среди которых анализ рисков, аудит безопасности, повышение осведомленности, реагирование на инциденты, мониторинг состояния защищенности и многие другие.

Одной из таких задач является и расследование инцидентов с целью установления истинных нарушителей, выявления способов проникновения в защищаемую систему и реализации мер, исключающих повторение инцидентов. Однако расследование инцидентов – это не просто анализ журналов регистрации. Необходимо осуществить целый ряд криминалистических мероприятий, правильная реализация которых позволит собрать доказательства корректно, не позволит потерять их, придаст им юридическую значимость и повысить вероятность проведения успешного судебного разбирательства.

С целью ответа на все эти вопросы мы, совместно с международной компанией Group-IB, лидером российского рынка расследования инцидентов информационной безопасности и компьютерных преступлений, проводим онлайн-семинар, на котором специалисты Cisco и Group-IB расскажут о том, как с помощью оборудования Cisco проводить расследования инцидентов и правильно собирать цифровые доказательства.

Программа онлайн-семинара:

- «Мониторинг в сфере ИБ: апробированные методы обнаружения инцидентов», Василий Томилин (Cisco)

- «Сбор и фиксация доказательств при инциденте ИБ: юридические аспекты», Сергей Грудинов (Group-IB).

Если Вы хотите быть в курсе того, как правильно расследовать инциденты на базе оборудования Cisco, как собирать доказательства несанкционированных действий, как взаимодействовать с правоохранительными органами, то этот семинар для Вас!

Зарегистрироваться...

Подписаться на:

Сообщения (Atom)